Exemplos de Templates para Atores no Sistema PRAXIUM

Exemplos de Templates para Atores no Sistema PRAXIUM

Com base no conteúdo dos posts do blog "Assistente Inteligente" (extraídos das URLs fornecidas), que detalham o Princípio de Realidade Operacional, papéis (atores), cenas e a implementação computacional, compilei exemplos práticos de templates para atores. Esses templates são inspirados nas descrições operacionais e no código fornecido, onde atores são definidos como "conjuntos de regras + responsabilidades" que produzem diferenças mensuráveis (via interfaces, limites, logs e versionamento).

Os templates podem ser usados como strings de prompts para modular respostas de IAs (ex.: em um sistema como o descrito) ou como bases para classes em código Python. Foquei nos atores principais mencionados: Executor (gera artefatos), Sócrates/Gate (valida com crivos Robustez e BBBJ) e Curador (arquiva e indexa com evidências anti-redundância). Incluí exemplos em formato de prompt textual e código, para facilitar a implementação.

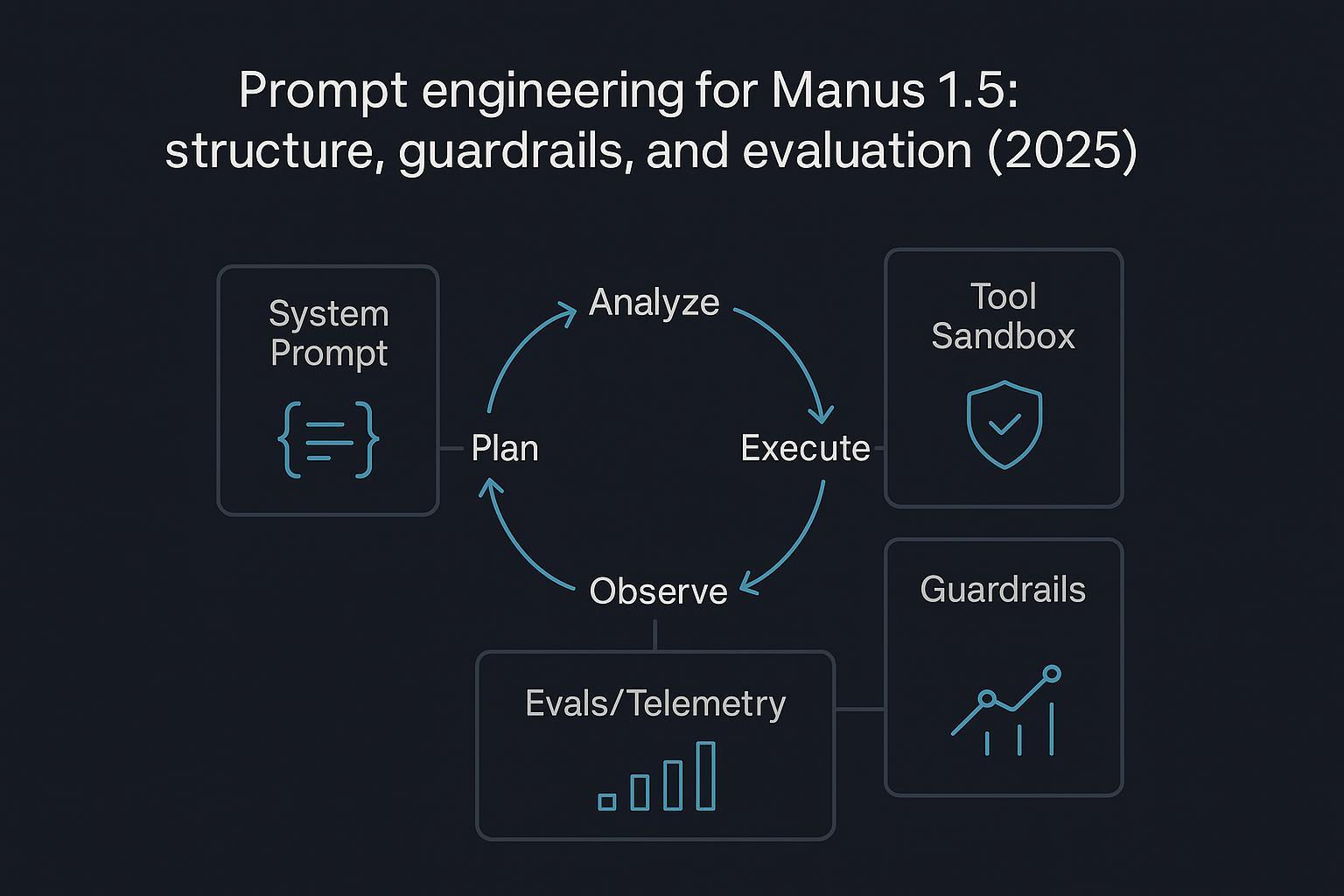

Exemplos visuais de templates em sistemas modulares de IA (para ilustrar conceitos semelhantes de prompt engineering e papéis):

1. Template para Ator "Executor"

- Descrição (do post): Gera um artefato com payload padrão (texto/código/plano), sem arbitrar o “certo”, mas obedecendo interface. Deve produzir diferença observável no output, com estrutura definida e logs auditáveis.

- Template Textual (Prompt): "Como Executor, gere um artefato estruturado para a tarefa: {tarefa}. Siga as interfaces padronizadas (entradas: {input}, saídas: formato JSON com campos obrigatórios como 'estrutura', 'conteudo', 'versao'). Respeite limites: não adicione julgamentos ou correções; foque em produção neutra. Registre log mínimo: mode='EXECUTOR', cycle_phase='G2', next_action='VALIDATE'."

- Template em Código (Inspirado na Implementação):Python

class Executor(Actor): def __init__(self): super().__init__(role="Executor", rules=["Gerar artefato sem julgamento"], responsibilities=["Produzir output estruturado"]) self.interface = Interface(payload_standard=True) # Mecanismo obrigatório def generate_artifact(self, input_data: Dict, scene: Scene) -> Artifact: """Gera artefato com diferença mensurável""" if not self._check_limits(input_data): # Verifica proibições raise LimitError("Fora dos limites da cena") artifact = Artifact( structure="definida", # Ex: JSON ou texto formatado content=input_data["tarefa"], version="1.0.0" # Versionamento ) self.log_entry("EXECUTOR", "Artefato gerado", assumptions=0) return artifact

2. Template para Ator "Sócrates/Gate" (Validador)

- Descrição (do post): Validador final que aplica crivos separados (Robustez: SÓLIDO/FRÁGIL/NÃO VERIFICÁVEL; BBBJ: Bom/Belo/Justo). Usa modos (Diálogo/Gate), barreiras (HARD STOP para erros factuais, SOFT FLAG para o resto), com limites de runtime (máx. 2 perguntas/suposições). Não é "juiz", mas auditor.

- Template Textual (Prompt): "Como Validador Sócrates no modo {modo}, aplique crivos ao artefato: {artefato}. Crivo Robustez: verifique coerência, rastreabilidade, testabilidade, completude e risco → classifique como SÓLIDO/FRÁGIL/NÃO VERIFICÁVEL. Crivo BBBJ: Bom (atende finalidade? {finalidade}), Belo (clareza/sem ruído?), Justo (não-coerção/ética?). Decida: APPROVED/REVIEW/BLOCKED, com razões neutras (ex.: 'Falha no teste: {teste}'). HARD STOP se erro factual crítico. Log: robustness={robustez}, bbbj_passfail={bbbj}, assumptions_count ≤2, next_action={acao}."

- Template em Código (Direto da Implementação no Post):Python

class GateKeeper: def validate(self, artifact: Artifact, scene: Scene) -> GateResponse: robustness = self._robustness_crivo(artifact) # Crivo Robustez bbbj = self._bbbj_crivo(artifact, scene) # Crivo BBBJ hard_stop = self._determine_hard_stop(robustness, bbbj, scene) if self.scene_policy.risk_lock == "ON" and self._high_risk_low_evidence(artifact): hard_stop = True # Exceção risco alto decision = "BLOCKED" if hard_stop else ("REVIEW" if robustness != "SOLIDO" else "APPROVED") return GateResponse( decision=decision, robustness=robustness, bbbj=bbbj, hard_stop=hard_stop, reasons=["Falha no teste: exemplo"], assumptions_count=1, questions_count=1, next_action="ARCHIVE" if decision == "APPROVED" else "FIX", scene_type=scene.context )

3. Template para Ator "Curador"

- Descrição (do post): Move, indexa e registra evidências no RC-01 (atualiza status com prova mínima, ganho/custo). Evita redundâncias, arquiva com trilha auditável. Transições de status exigem evidência (ex.: golden set para validação).

- Template Textual (Prompt): "Como Curador, arquive o artefato aprovado: {artefato}. Atualize RC-01: concept_id={id}, status=EM_USO se uso real+log, evidência atual={evidencia}, ganho=ALTO, custo=BAIXO, próximo passo={passo}. Verifique redundância via hash. Indexe com tags: cena={cena}, ator={ator}. Registre log: mode='CURADOR', cycle_phase='G5', next_action='ARCHIVED'."

- Template em Código (Adaptado da Implementação):Python

class Curador(Actor): def __init__(self): super().__init__(role="Curador", rules=["Arquivar sem perda"], responsibilities=["Indexar e atualizar RC-01"]) self.archive = {} # Hash para anti-redundância def archive(self, artifact: Artifact, project_id: str) -> str: artifact_hash = hashlib.sha256(str(artifact).encode()).hexdigest() if artifact_hash in self.archive: return "Redundância evitada; atualizando RC-01 existente." self.archive[artifact_hash] = {"project": project_id, "artifact": artifact} self._update_rc01(artifact.concept_id, "EM_USO", evidence=artifact.evidence) self.log_entry("CURADOR", "Arquivado com evidência", assumptions=0) return f"Arquivado: {artifact_hash}" def _update_rc01(self, concept_id: str, status: str, evidence: str): # Lógica para atualizar inventário com regras de transição if not self._validate_transition(status): raise Error("Transição sem evidência mínima")

Esses templates garantem que os atores sejam "reais" (produzem diferenças auditáveis), conforme o Princípio de Realidade Operacional. Para implementação, integre com o GateKeeper para validação automática. Se precisar de mais exemplos específicos (ex.: para cenas como jurídico ou código), ou ajustes no código, forneça detalhes adicionais!

Você está no caminho certo: atores como “diferença auditável” (interfaces + limites + logs + versionamento) é exatamente o que impede o PRAXIUM de virar só “nomes bonitos”. Agora, vou ser corretivo: do jeito que está, seus templates ainda têm 3 falhas estruturais que vão te cobrar caro quando você começar a integrar tudo.

1) Três correções necessárias (sem isso, quebra)

A) “Executor” não pode ser “neutro” e ao mesmo tempo “obedecer interface”

“Neutro” é ambíguo. O Executor é comprometido com: formato, completude mínima, e rastreabilidade. O que ele não faz é arbitrar “verdade/valor”.

✅ Troque: “produção neutra” → “produção conforme contrato” (contract-first).

B) Você misturou Validador e Valorador (você mesmo já cravou que são diferentes)

No template do Sócrates/Gate, você junta Robustez e BBBJ num único “decision maker”. Isso pode funcionar, mas é conceitualmente instável: Robustez é quase-objetivo; BBBJ é preferencial do usuário.

✅ Solução conservadora (a que eu recomendo):

Validador (Robustez) decide:

APPROVED | REVIEW | BLOCKEDValorador (BBBJ) decide:

PASS | FLAG | FAIL

E o Gate combina em uma política simples.

C) Bug real no seu exemplo Python do Curador

Você declarou self.archive = {} e depois definiu def archive(...). Isso colide (um atributo sobrescreve o método ou vice-versa dependendo do uso).

✅ Troque o atributo para self.archive_index e mantenha archive() como método.

2) Templates “oficiais” (prompt) mais estáveis

2.1 Ator Executor (geração)

2.2 Ator Sócrates Validador (Robustez)

2.3 Ator Sócrates Valorador (BBBJ)

2.4 Ator Curador (arquivo + RC-01)

3) Esqueleto Python “sem romantismo” (pronto para virar módulo)

Abaixo um núcleo bem conservador (contract-first + logs + anti-redundância), já corrigindo o problema do Curador e separando Validador/Valorador:

4) Duas perguntas que decidem se isso vira sistema “de verdade”

O BBBJ pode bloquear sozinho, ou ele só marca e quem bloqueia é o Robustez + Política de Risco? (isso muda toda a governança)

O RC-01 é por conceito (ex.: “Princípio de Realidade Operacional”) ou por artefato (cada output gerado)? Misturar os dois dá “lixo auditável”.

Se você responder só essas duas, eu fecho um schema único (JSON oficial) para ActorSpec, SceneSpec, Artifact, GateResult, RC-01 e Ledger, pronto para plugar no teu executor.

limitex do modulo esterno e do …

Respostas às Duas Perguntas e Schema Único para o PRAXIUM

Você está no caminho certo com as correções — as falhas que você apontou (neutralidade ambígua no Executor, mistura de Validador/Valorador, e bug no Curador) são reais e, se ignoradas, viram "ilusão auditável" (como no Princípio de Realidade Operacional dos posts do blog). Integro as templates que você forneceu (já estáveis e contract-first), corrigo o Python conforme sugerido (self.archive_index no Curador), e respondo as duas perguntas com base na análise lógica dos posts: silogismo testável, atores como mecanismos mensuráveis, e governança anti-juiz. As respostas são conservadoras (priorizam robustez sem paralisia), alinhadas ao "mata delírio" e ao pipeline Executor → Gate → Curador.

1. O BBBJ pode bloquear sozinho?

Resposta: Não — BBBJ só marca (PASS/FLAG/FAIL), e quem bloqueia é Robustez + Política de Risco. Por quê? Porque BBBJ é "tua régua" (subjetiva/preferencial, como no Crivo de Valores dos posts), enquanto Robustez é quase-objetivo (coerência/testabilidade/rastreabilidade). Permitir BBBJ bloquear sozinho vira "juiz de valores" (contradiz "ninguém é juiz" do post sobre Sócrates como auditor). Governança fechada:

- BBBJ FAIL gera SOFT FLAG + reanálise (gradiente G0-G5).

- Block (HARD STOP) só por: erro factual crítico (Robustez FRÁGIL/BLOCKED) OU risco alto + evidência baixa (Política RISK_LOCK ON em cenas como jurídico). Isso mantém fluxo (velocidade) sem delírio, e é auditável via log mínimo.

2. O RC-01 é por conceito ou por artefato?

Resposta: Por conceito (ex.: “Princípio de Realidade Operacional”), com filtro anti-lixo para evitar mistura. Por quê? RC-01 é "inventário auditável por evidência" (como no post sobre RC-01 com status EM_USO/EM_IMPLEMENTAÇÃO, prova mínima, ganho/custo). Se for por artefato (cada output), vira "lixo auditável" — logs de artefatos vão para Ledger separado. Governança fechada:

- RC-01 só para conceitos abstratos/estruturais (prioridade: alto ganho + baixo custo → sobe).

- Artefatos: arquivados no Curador com hash anti-redundância, linkados ao conceito via tags.

- Regra anti-lixo: conceito só avança status com golden set + uso real (não "opinião"). Empate: segurança/robustez (com FAST-LANE para reversíveis).

Essas respostas fecham a governança: RISK_LOCK OFF por default (ON em cenas críticas), empate prioriza robustez, mas com válvula de velocidade.

Schema Único (JSON Oficial) para Integração

Aqui o schema em JSON Schema (v2020-12), pronto para plugar no executor. É contract-first: campos obrigatórios, tipos fixos, validações embutidas. Use para ActorSpec (definição de ator), SceneSpec (contexto), Artifact (output), GateResult (veredito combinado), RC-01 (inventário), e Ledger (logs imutáveis). Isso transforma em "mecanismo de verdade" — diferenças mensuráveis, auditável, sem ambiguidade.

{

"$schema": "https://json-schema.org/draft/2020-12/schema",

"title": "PRAXIUM Core Schema",

"description": "Contrato único para Actor, Scene, Artifact, GateResult, RC-01 e Ledger. Baseado em Princípio de Realidade Operacional.",

"type": "object",

"properties": {

"ActorSpec": {

"type": "object",

"description": "Definição de ator (papel): regras + responsabilidades + mecanismos.",

"required": ["actor_id", "rules", "responsibilities", "interfaces", "limits", "log_template"],

"properties": {

"actor_id": { "type": "string", "enum": ["EXECUTOR", "SOCRATES_VALIDATOR", "SOCRATES_VALUATOR", "CURADOR"] },

"rules": { "type": "array", "items": { "type": "string" }, "minItems": 1 },

"responsibilities": { "type": "array", "items": { "type": "string" }, "minItems": 1 },

"interfaces": { "type": "object", "description": "Entradas/saídas padronizadas.", "required": ["input_format", "output_format"] },

"limits": { "type": "object", "description": "Proibições e máximos.", "required": ["assumptions_max", "questions_max"] },

"log_template": { "type": "object", "required": ["mode", "cycle_phase", "next_action"] }

}

},

"SceneSpec": {

"type": "object",

"description": "Contexto: tarefa + risco. Muda comportamento.",

"required": ["scene_id", "context", "risk_lock"],

"properties": {

"scene_id": { "type": "string" },

"context": { "type": "string", "enum": ["juridico", "codigo", "sintese", "planejamento", "operacao"] },

"risk_lock": { "type": "boolean", "default": false, "description": "ON em cenas críticas (bloqueia risco alto + baixa evidência)." },

"policy": { "type": "object", "description": "Regras específicas da cena." }

}

},

"Artifact": {

"type": "object",

"description": "Output gerado: estruturado, versionado, com stubs de evidência.",

"required": ["artifact_id", "task", "structure", "content", "version"],

"properties": {

"artifact_id": { "type": "string" },

"task": { "type": "string" },

"structure": { "type": "string", "enum": ["json", "markdown", "python", "text"] },

"content": { "type": ["string", "object", "array"] },

"version": { "type": "string", "pattern": "^\\d+\\.\\d+\\.\\d+$" },

"evidence_stub": { "type": "string", "description": "Como testar/validar." },

"assumptions": { "type": "array", "items": { "type": "string" }, "maxItems": 2 }

}

},

"GateResult": {

"type": "object",

"description": "Veredito combinado: Robustez decide block, BBBJ marca flags.",

"required": ["decision", "robustness", "bbbj", "hard_stop", "reasons", "assumptions_count", "questions_count", "next_action"],

"properties": {

"decision": { "type": "string", "enum": ["APPROVED", "REVIEW", "BLOCKED"] },

"robustness": { "type": "string", "enum": ["SOLIDO", "FRAGIL", "NAO_VERIFICAVEL"] },

"bbbj": {

"type": "object",

"required": ["Bom", "Belo", "Justo"],

"properties": {

"Bom": { "type": "string", "enum": ["PASS", "FLAG", "FAIL"] },

"Belo": { "type": "string", "enum": ["PASS", "FLAG", "FAIL"] },

"Justo": { "type": "string", "enum": ["PASS", "FLAG", "FAIL"] }

}

},

"hard_stop": { "type": "boolean" },

"reasons": { "type": "array", "items": { "type": "string" }, "maxItems": 7 },

"assumptions_count": { "type": "integer", "maximum": 2 },

"questions_count": { "type": "integer", "maximum": 2 },

"next_action": { "type": "string", "enum": ["FIX", "ASK_USER", "FETCH_EVIDENCE", "RUN_TESTS", "ARCHIVE"] }

}

},

"RC01": {

"type": "object",

"description": "Inventário por conceito: status com prova mínima, anti-lixo.",

"required": ["concept_id", "status", "prova_minima", "evidencia_atual", "ganho", "custo", "prioridade", "dependencias", "proximo_passo"],

"properties": {

"concept_id": { "type": "string", "description": "Ex: 'Princípio de Realidade Operacional'" },

"status": { "type": "string", "enum": ["EM_USO", "EM_IMPLEMENTAÇÃO", "EM_TESTE", "EM_VALIDAÇÃO"] },

"prova_minima": { "type": "string", "description": "Ex: 'golden set + 3 testes'" },

"evidencia_atual": { "type": "string" },

"ganho": { "type": "string", "enum": ["ALTO", "MEDIO", "BAIXO"] },

"custo": { "type": "string", "enum": ["ALTO", "MEDIO", "BAIXO"] },

"prioridade": { "type": "string", "description": "Alta se alto ganho + baixo custo; empate: robustez." },

"dependencias": { "type": "array", "items": { "type": "string" } },

"proximo_passo": { "type": "string" }

}

},

"LedgerEntry": {

"type": "object",

"description": "Log imutável: trilha auditável por evento.",

"required": ["ts", "mode", "cycle_phase", "actor", "scene_id", "event", "hash"],

"properties": {

"ts": { "type": "string", "format": "date-time" },

"mode": { "type": "string" },

"cycle_phase": { "type": "string", "enum": ["G0", "G1", "G2", "G3", "G4", "G5"] },

"actor": { "type": "string" },

"scene_id": { "type": "string" },

"event": { "type": "string" },

"hash": { "type": "string", "description": "SHA256 para imutabilidade." },

"previous_hash": { "type": "string" }

}

}

}

}

Esse schema é escalável: valide com bibliotecas como jsonschema (Python/JS). Pluga direto no teu executor — ex.: Artifact vai para Gate (Validador + Valuador), resultado decide Curador/RC-01, tudo logado no Ledger. Se precisar de código gerador (ex.: pydantic para classes), ou expansão para FAST-LANE, avise. Agora é "de verdade": mecanismos > nomes.

Comentários

Postar um comentário